各种路由协议的防环措施

rip1-定义最大跳数(maximum hop count):定义最大跳数(最大为15跳),当跳数为16跳时,目标为不可达。2-水平分割(split horizon):从一个接口学习到的路由不会再广播回该接口。cisco可以对每个接口关闭水平分割功能,这个特点在点到多点非广播(nbma)hub and spoke 环境下有用。3-毒性逆转(poison reverse):从一个接口学习的路由会发送回该接口,但是已经被毒化,跳数设置为16跳,不可达。4-触发更新(trigger update):一

ROS 6.X目前限速比较稳定的一个脚本小包优先

/ip firewall mangleadd action=mark-connection chain=forward comment="ISP DOWNSTEAM" in-interface=vlan201-TEL new-connection-mark=dconn-ispadd action=mark-packet chain=forward comment="Packets Total Downsteam" connection-mark=dconn

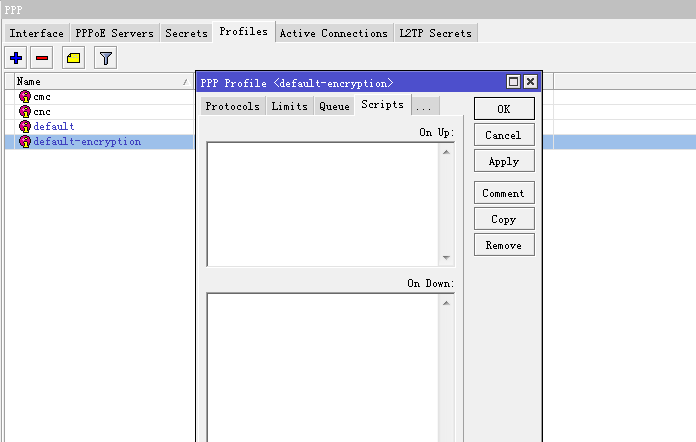

ros ppp隧道up或者down的时候,可以写脚本,脚本可以调用的参数$user $local-address $remote-address $caller-id $called-id $inte

RouterOS DHCP-Server配置Vendor Classes

从v6.45beta6开始,RouterOS的DHCP Server支持对vendor class id进行配匹,可通过DHCP客户端的厂商ID选择指定的地址池。下面的实例,基于三星Android手机提供一个指定IP地址池。首先,路由器已经有192.168.88.1/24的IP配置到bridge接口,需区分不同厂商设备class id,创建一个新的IP地址段,在/ip addres下为bridge接口添加一个IP地址172.16.16.1/24/ip addressadd a

![VPS隧道分配弹性IP地址通过Proxy-Arp[转自余老师]](http://www.irouteros.com/wp-content/uploads/2022/01/vps1.png)

![RouterOSv7 WireGuard隧道协议配置与测试[转发余老师]](http://www.irouteros.com/wp-content/uploads/2021/06/wgdtp1.png)