RouterOS功能包(Packages)

RouterOS提供了各种功能包的安装和管理,功能包可以从http://www.mikrotik.com/download.html页面下载,提供了http和bt方式下载,管理员可以根据需要安装功能包,对于RouterOS而言正确的安装使用功能包有助于系统维护和减小系统开销。 RouterOS安装和管理时每个功能包的组成: 功能包包含功能advanced-tools (mipsle, mipsbe, ppc, x86, tile)包含各种工具ping、netwatc

RouterOS IPv6内网主机侧防火墙策略

从运营商分配到IPv6地址后,并通过路由器分配到内网主机IPv6地址,内网的主机将获取公网IPv6地址,这样带来一个安全问题,即全球互联网都可以访问到你的主机,而不是像IPv4通过路由器的nat转换后到互联网,nat可以隐藏私网IPv4地址,通过配置相应的防火墙保护路由器后的主机非常重要,大致配置方式如下:接受established/related 数据包;丢弃非法数据包,并记录到日志中;接受除了WAN(外网接口)ICMPv6数据包;接受从客户端到互联网的连接;丢弃其他所有数据。 首先

多线路端口映射与Interface List应用

最近在做接入4条拨号线路的PCC汇聚,需要将4条线路的TCP/UDP端口映射到内网,由于映射端口较多,dstnat的重复操作非常多,首先是动态获取的公网IP地址,需要设置dst-address写入公网IP,并用脚本判断IP是否变动,然后修改dstnat的dst-address的IP地址,提示:PCC多线路映射确保mangle的input和output策略已经正确配置,这里省略不在说明。然后改用in-interface=pppoe-out的方式,来实现端口映射,无需配置脚本定期检查,具体配置如下:

RouterOS 过滤指定网站域名

早期阻止网站访问,通过content的文本内容过滤,例如过滤www.mikrotik.com的域名/ip firewall filteradd action=drop chain=forward content=www.mikrotik.com但content内容过滤进对http内容有效,且非常简单粗暴的,因为报文中涵盖的明文内容也会过滤掉,也无法对https域名进行过滤。如果要过滤https网站域名,需要使用tls-host的过滤功能,配置如下:/ip firewall filteradd a

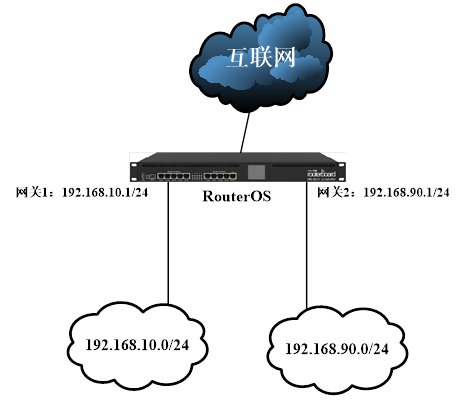

RouterOS防火墙控制两个IP网络段单向访问

网络要求192.168.10.0/24能访问192.168.90.0/24,但192.168.90.0/24不能访问192.168.10.0/24,这样的设置涉及到TCP/IP的连接状态控制首先允许已经建立连接和相关连接通过,即connection-state=established,related/ip firewall filter add action=accept chain=forward connection-state=e

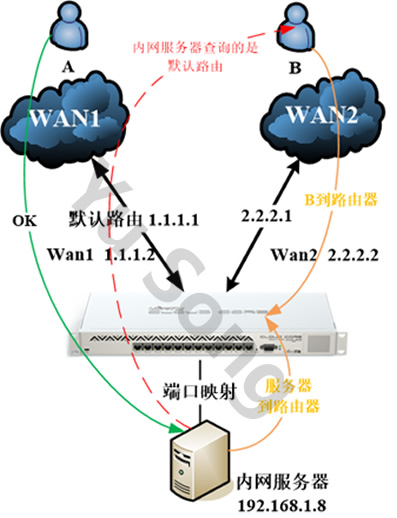

RouterOS 正确配置Nat规则的接口参数

RouterOS在配置nat规则时,大多管理员会不在意nat规则的接口(interface)参数,当然nat规则没配置interface接口参数的情况下也能正常工作,但它们也可能导致部分问题,例如,多内网IP的互访伪装,路由环路和资源消耗等等。对于初学者来说配置一条能上网的nat规则,默认设置action= masquerade能用就好,但对于网络管理员来说,注意为srcnat 规则指定out-interface参数,为dstnat NAT规则指定in-interface参数。如有多个出接口,那

RouterOS 非官方升级镜像

因为 Mikrotik RouterOS 的官方升级镜像在国内访问实在是太慢了,因此自建了一个升级镜像,供大家使用。设置方法:在 RouterOS 命令行中执行以下命令即可。/ip dns staticadd address=43.240.30.56 name=upgrade.mikrotik.com镜像每天凌晨1点同步。转发过来的。