华为交换机常用配置.二.配置SSH连接.

由于telnet缺少安全认证方式,而且传输过程中采用TCP明文传输,容易导致IP地址欺骗等恶意攻击, 所以存在较大的风险。现在众多IT运维人员已经抛弃单纯的telnet管理了。SSH(Secure Shell)是一个网络安全协议,通过对网络数据的加密,使其能在一个不安全的环境里,提供安全的远程登录和其他网络服务。SSH数据加密传输,认证机制更加安全,而且可以替代telnet,现在已经被广泛使用了,特别是近年来等保和分保都对设备远程登录有了比较严格的要求。由于SSH用户使用Password方式验证

2022/07/23 14:51

25

0

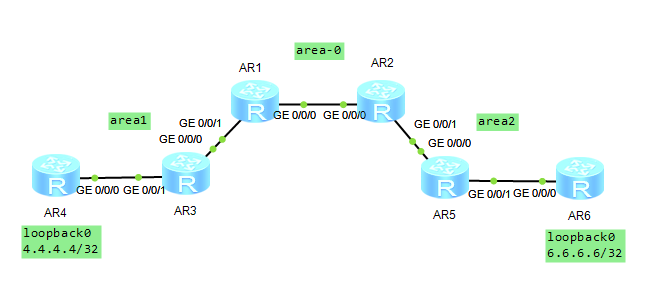

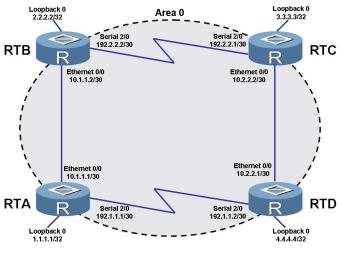

华为设备OSPF配置命令

[Huawei]ospf 1 //启动OSPF进程,进入OSPF视图[Huawei]ospf 1 router-id 10.1.1.1 //动OSPF进程,进入OSPF视图,手动输入router-id[Huawei-ospf-1]area 0 //创建并进入OSPF区域视图(骨干区域)[Huawei-ospf-1-area-0.0.0.0]network 10.0.1.0 0.0.0.255 //配置区域所包含的网段[Huawei-GigabitEthernet0/0/1]ospf enable

2022/06/20 22:30

12

0